Afinal o TrueCrypt é mais seguro do que se pensava

O mistério em torno do TrueCrypt tem sido muito desde que o seu criador o resolveu terminar de forma abrupta e sem qualquer justificação. Muitas teorias surgiram, sem que nenhuma fosse provada.

Uma das que mais vezes se ouviu falava em problemas de segurança graves no TrueCrypt e que colocavam em causa a sua utilização. Depois de algumas avaliações não terem revelado qualquer problema, surgiu mais uma que coloca um ponto nesta situação. O TrueCrypt não é inseguro e não tem falhas de segurança.

As avaliações aos possíveis problemas de segurança do TrueCrypt surgiram logo depois desta aplicação ter sido abandonada. Não havia uma razão precisa para este passo que todos consideraram ilógico e sem sentido.

De todas as verificações feitas, por entidades independentes e com créditos firmados no mercado, o TrueCrypt era uma aplicação segura e sem problemas de segurança que impedissem que continuasse a ser desenvolvida e mantida.

Havia problemas, mas eram menores e facilmente poderiam ser resolvidos, não colocando em perigo os dados dos utilizadores e os volumes cifrados que eram criados.

Uma nova avaliação, feita pelo reconhecido Instituto Fraunhofer a pedido do governo Alemão, veio provar mais uma vez que o TrueCrypt é uma aplicação segura e que os problemas que existem não são perigosos.

O chefe da equipa que avaliou o TrueCrypt resume de forma precisa toda a informação que recolheram durante a avaliação ao código.

It does not seem apparent to many people that TrueCrypt is inherently not suitable to protect encrypted data against attackers who can repeatedly access the running system. This is because when a TrueCrypt volume is mounted its data is generally accessible through the file system, and with repeated access one can install key loggers etc. to get hold of the key material in many situations. Only when unmounted, and no key is kept in memory, can a TrueCrypt volume really be secure. In result, TrueCrypt provides good protection mostly when storing encrypted data offline. If keeping a backup stored offline on a hard drive, for example, or keeping encrypted data on a USB flash drive to be sent via a human carrier, then this can be considered relatively secure.

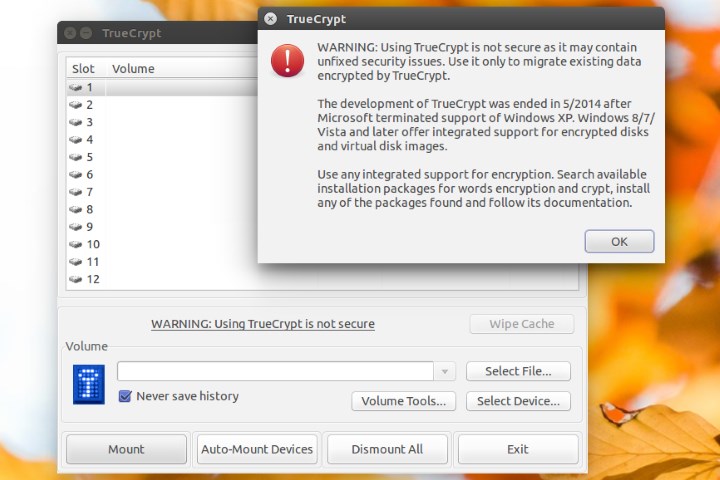

Tal como antes foram descobertos problemas, que até já tinham sido apresentados pela Google e pelo seu Project Zero. Estes permitem o acesso à informação que o TrueCrypt guarda, mas apenas quando estes volumes estão acessíveis no Windows, algo que acontece a muitas outras aplicações deste sistema operativo.

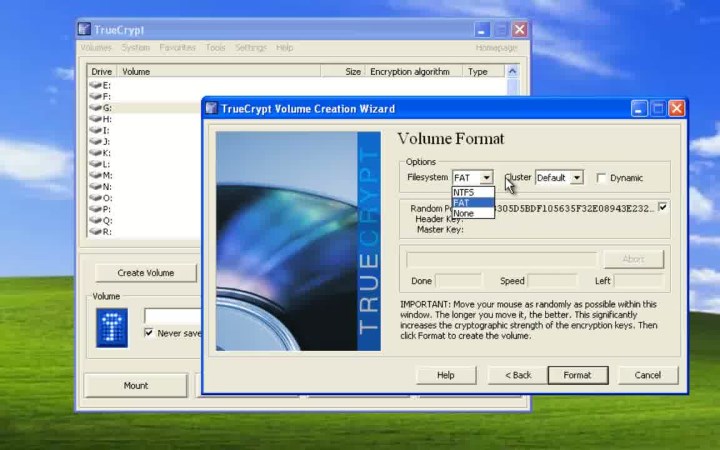

Um desses problemas, que é de relevância maior, está na forma como são gerados números aleatórios, que depois são usados para criar as chaves de cifra, aplicadas aos processos de cifra dos dados.

In conclusion, I would say that the TrueCrypt code base is probably alright for the most parts. The flaws we found were minor, and similar flaws can occur also in any other implementation of cryptographic functions. In that sense TrueCrypt seems not better or worse than its alternatives. Code quality could be improved, though, as there are some places that call for a refactoring and certainly for better documentation. But generally the software does what it was designed for.

Note that the original designers documented all along a threat model stating that TrueCrypt cannot actually properly protect data on a running system. This matches our findings. If such protection is desired, one cannot get around solutions that use smartcards or other hardware-based key storage such that the encryption key can be better kept a secret. Also such systems can be broken, but they raise the bar significantly.

Todos os problemas eram já conhecidos e poderiam ser resolvidos de forma simples pelos programadores do TrueCrypt, se a ferramenta fosse continuada. Mesmo sem estas correcções as versões que estão disponíveis podem ser usadas para guardar os dados de forma cifrada.

Há que ter apenas alguns cuidados na forma como se criam os volumes onde se vão guardar os dados e a forma como estes são disponibilizados no Windows.

No geral, as conclusões a que o Instituto Fraunhofer chegou depois de avaliar o código do TrueCrypt são idênticas às que já antes tinham sido obtidas.

Esta é uma aplicação segura e que pode ser usada para proteger dados sensíveis. Tem alguns problemas pontuais e que podem ser fácil e rapidamente resolvidos, bastando alguém pegar nos seus desenvolvimentos futuros.

Estas conclusões voltam a deixar a dúvida sobre as razões que levaram os seus criadores a abandonar este projecto que tantos usam para se proteger e aos seus dados.

Este artigo tem mais de um ano

Não interessa que os dados sejam 100% seguros, ou que demore muito tempo a desencriptar dados supostamente protegidos. Os serviços de segurança (ditas secretas) teem e sempre terão formas de aceder a dados encriptados. Se um programa é demasiado bom, é retirado do mercado. Os bons samaritanos podem crer proteger os seus dados, mas os criminosos também e é preciso aceder aos dados dos criminosos. Como disse certo dia o judas dos tempos modernos. É uma faca de dois legumes.

” teem e sempre terão ” LOL só que não 😀

No mundo digital como no mundo real, nada é 100% seguro sempre.

Lol. vê-se logo que não sabes do que falas.

>desencriptar

ta boa essa

“teem”

“faca de dois legumes”

O que me ri com a ultima!

https://tinyurl.com/nex2sbb

sempre pensei que a nova versão fosse o Veracrypt … alguém conhece boas e mais rápidas alternativas?

É uma “continuação” do truecrypt… Isto é agarraram no treucrypt e tentaram aplica alguns patch e afins. Pelo que se sabe não são os mesmos developers. No entanto é considerada a ferramenta de substituição ao velhinho truecrypt

P.S. … Já agora https://truecrypt.ch/

Em que consiste basicamente o truecryPT? Proteger dados e informações?

Existe sempre o VeraCrypt que é um fork do TrueCrypt. Neste, os problemas descobertos durante as várias avaliações foram corrigidos.

Software que encripta dados em tempo real:

https://pt.wikipedia.org/wiki/TrueCrypt

Como sempre estão presentes os comentários de pessoas que não têm ideia do que falam….

O TC já demonstrou ser capaz de manter os dados seguros inúmeras vezes. Vários processos em tribunal nos EUA foram abandonados porque após mais de 1 ano de as várias agencias de segunraça tentarem recuperar dados obtidos de hackers americanos cifrados pelo TC, simplesmente não conseguiram.

Educa-te ó ignorante.

Que o diga o Governo Brasileiro..

Depois de apreender os discos a um banqueiro e depoisd elutar muitos meses com os mesmos percebeu que não conseguia desencriptalos..

Os discos foram entregues aos “experts” ameircanos….que passado um ano lá admitiram com muito custo que não eram capazes de desencriptar os discos hhehe 🙂

Por isso é que a utilização deste software não se “deve” usar…isto do ponto de vista de Países habituados a roubar tudo o que podem..

Sou utilizador do truecrypt à muitos anos e sem qualquer queixa em relação ao programa, excepto agora com o windows 10 que deliberadamente desmonta as unidades do truecrypt que estiverem abertas. Digo deliberadamente porque o truecrypt funciona bem no windows 10, mas passados alguns minutos com as unidades virtuais montadas, o windows 10 desmonta automaticamente e sem explicação!!!! A solução é utilizar o windows 8.1 e funciona sem problemas!!!!

O que faz o truecrypt ou como funciona?

Ele cria “ficheiros” cifrados com o tamanho que nós quisermos e que o sistema de partição permita, pode ter 1 gb, 10gb, etc (depois de criado o ficheiro, não permite alterar o tamanho, se precisarmos de mais espaço, temos de criar outro maior e copiamos tudo lá para dentro).

Pode gerar cifras triplas de 256 bits mais uma chave gigantesca para proteger o ficheiro. Introduzimos uma palavra-passe para abrirmos o ficheiro e está pronto para utilizar!

Esse ficheiro abre como uma pasta e com o espaço pre-definido por nós. Depois basta copiarmos os ficheiros e pastas lá para dentro, o único limite é mesmo o espaço. Quando desmontado, nem o NSA consegue furar a cifra, está comprovado com relatos reais de tentativas de furar o código e até hoje ainda ninguém conseguiu furar a cifra do truecrypt!!!!

O grande revés foi mesmo quando a Microsoft com o windows 10 quase proibiu o truecrypt de funcionar correctamente!!!! Apesar disso ele funciona bem até ao windows 8.1, Linux e OSX. O veracrypt também abre os ficheiros do truecrypt, mas sofre do mesmo problema no windows 10 (desmonta as unidades virtuais passados alguns minutos).

Não há programa mais rápido que este para proteger ficheiros, desde que o programa de meia dúzia de Mb esteja instalado em qualquer máquina, e desde que saibam a palavra-passe 🙂 abrem a unidade virtual em segundos e sem gastarem recursos ao utilizarem máquinas virtuais como o VMware (têem de afectar parte do poder dos processadores, memória e disco, o truecrypt não precisa de nada disto!

Tese de Mestrado sobre o truecrypt: https://chadkluck.net/2015/04/discovering-the-presence-of-hidden-volumes-in-truecrypt/

https://www.quora.com/Is-Truecrypt-a-CIA-honeypot

http://www.theregister.co.uk/2015/08/04/truecrypt_decrypted_by_fbi/

http://www.theregister.co.uk/2015/04/02/truecrypt_security_audit/

Resumindo a maior ameaça ao dados é o windows, que permite acesso aos dados quando o volume esta amontado ,

ou seja o Truecypte tem uma falha na forma como foi pensado, ( para ser facil para o utilziador) monta a unidade protegida como disco normal e passa a ser o explorer a ler e escrever dados,

assim que isso acontece o windows começa a (descasçar os dados ) para txt e depois podem ser enviados em peq ficheiros. Caso aja interesse o equipamento ( pc/windows) é marcado para copia futura no proximo acesso a unidade protegida….

isto é apenas um exemplo pratico do que o windows faz desde o xp…

e sim quando mais recente mais seguro e mais fácil é de aceder remotamente, visto é feito para ser mesmo assim

que variante do Português é esse?

Variante: nome feminino

“que variante de Português é essa?”

Ainda bem q o true crypt era open source o que permitiu continuarem o trabalho criando o veracrypt, e já que o true crypt e seguro, o veracrypt parece ser mais ainda, estou usando o veracrypt e ele e MTU bom, sem a necessidade de se usar o true crypt novamente, vale lembrar q Edward snowden usou truecrypt , o mais engraçado q ele usava truecrypt usava tbm o email lavabit, e hj ambos não existem mais, com certeza tem o dedo da NSA nisso ae, eu recomendo a todos hoje em dia usarem o veracrypt q e excelente, e se quiserem um email seguro usem protonmail.

Sempre foi treta, nunca houve problemas graves, e o truecrypt salvou-me muitas vezes porque quando havia snitches que davam o meu nome, pj veio me a casa 2 vezes e 1 vez levei “raid” e não foi de autoridades, nenhum dos caras podres que se acham chico espertos conseguirão provar seja o que fosse, hidden volume + 3 camadas de encriptação e podem ficar descansados que nada vai acontecer.

Não te esqueças das 7 proxies!

O truecrypt é uma bom software. ainda bem que continuaram o projecto (veracrypt). Isto é a prova que ainda há softwares que resultam.