Active Key Logger 3.4.4

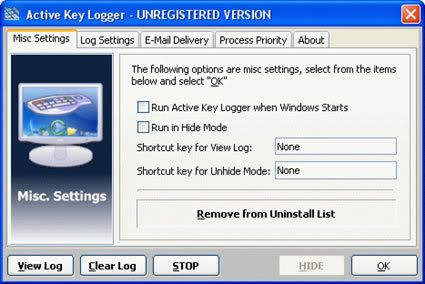

Active Key Logger é uma óptima escolha quando o assunto é vigiar a actividade da nossa máquina sempre que estamos ausentes. Para tornar esta aplicação num aliado para a segurança do seu computador a ferramenta conta com dispositivos de camuflagem interessantes, arranca com o Windows em modo escondido, não aparecendo na barra de tarefas junto ao relógio onde normalmente as aplicações ficam identificadas. Para ter acesso ao programa terá de configurar uma combinação de teclas, poderá receber o ficheiros LOG, que grava toda a actividade do PC no seu e-mail com timmings predefinidos, enfim, se quer controlar a sua máquina, ou saber por que caminhos seguem os seus filhos, então esta é uma aplicação valiosa.

![]() Licença: Trialware

Licença: Trialware

![]() Download: Active Key Logger 3.4.4

Download: Active Key Logger 3.4.4

![]() Homepage: Winsoul

Homepage: Winsoul

Este artigo tem mais de um ano

Isto poderá ser perigoso em pcs públicos ou numa empresa. Há alguma forma de saber se existe um programa destes num pc? Não para o eliminar mas só para saber para tomar precauções.

Uma ferramenta para testar a funcionalidade do KeyScrambler 😉

Antes de porem a vossa pass num PC publico façam Control+Alt+ o abecedario de A a Z.

Se aparecer a janela do keylogger a pedir a password então mudem de PC.

Qualquer antivirus actualiado detecta imediatamente um keylogger.Poderá é nao detectar o ficheiro executavel que lhe deu origem.Nem tão pouco o detectará num scan caso alguem o tenha posto posteriormente na lista de programas seguros…É preciso ter cuidado.

Cumprimentos

AR,

Obrigado era isso mesmo que queria saber.

Atenção que nem todos os keyloggers se controlam dessa forma com ctrl+alt.

Longe disso.Essa combinação de teclas pode ser escolhida alheatoriamente com teclas da nossa preferencia.Assim como é perfeitamente possivel instalar o keylogger e faze-lo ficar totalmente invisivel,mesmo na task manager.A unica solução para o tirar do sistema infectado é mesmo saber em qiue pasta se encontra e qual o nome falso de ficheiro de sistema que terá na altura.Há um ou dois desses programas que não são detectados pelas firewalls,e pelos antivirus apenas por alguns,e desde que se dê autorização nos mesmos entao nada a fazer.

Cumprimentos

COMO INSTALAR UM KEY LOG POR E-MAIL?