Uma vulnerabilidade grave antiga foi descoberta no Linux

Há uma nova falha de segurança no Linux que está a preocupar os analistas e os especialistas de segurança. Esta vulnerabilidade de falha de cópia (CVE-2026-31431) foi descoberta no kernel do Linux e permite aos utilizadores locais obter privilégios de root.

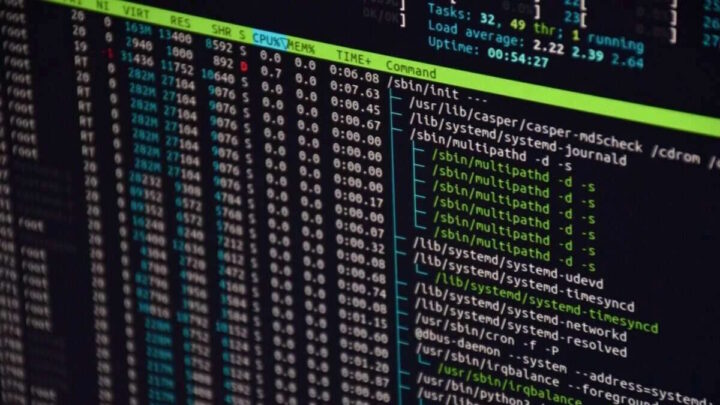

Vulnerabilidade grave descoberta no Linux

Investigadores de segurança anunciaram uma nova vulnerabilidade nos sistemas operativos Linux que permite aos utilizadores locais obter privilégios de administrador. Esta vulnerabilidade, codificada como CVE-2026-31431 e apelidada de Copy Fail, é classificada como de alto risco, com uma pontuação CVSS de 7,8.

Descoberta pelas equipas da Xint.io e da Theori, esta vulnerabilidade decorre de uma falha lógica no subsistema criptográfico do kernel do Linux. Afetando especificamente o módulo algif_aead, este problema está presente em quase todas as distribuições Linux lançadas desde 2017. A vulnerabilidade permite que um utilizador local não autorizado escreva quatro bytes de dados na cache de páginas de qualquer ficheiro legível.

Utilizadores locais com privilégios de root

Isto pode ser conseguido modificando binários setuid e obtendo acesso ao diretório raiz utilizando um script Python simples. O processo de ataque envolve a abertura de um socket AF_ALG e, em seguida, o desencadeamento de uma operação de escrita no ficheiro /usr/bin/su armazenado em cache no kernel. Utilizando este método, os utilizadores infiltrados obtêm privilégios de administrador e podem contornar todas as restrições.

Embora esta vulnerabilidade não possa ser explorada remotamente de forma direta, permite que um utilizador local influencie todos os processos do sistema. A partilha da cache de páginas entre todos os processos do sistema também permite que a vulnerabilidade tenha efeitos entre contentores.

Atualização de segurança das distribuições

A vulnerabilidade Copy Fail é semelhante à Dirty Pipe, descoberta em 2022. Os especialistas observam que ambas as vulnerabilidades operam com base na fuga de dados para a cache da página e se enquadram numa classificação semelhante. As principais distribuições Linux, como o Amazon Linux, Debian, Red Hat Enterprise Linux, SUSE e Ubuntu, lançaram os seus próprios boletins de segurança abordando esta vulnerabilidade.

É importante que os utilizadores acompanhem as atualizações fornecidas por estas distribuições para proteger os seus sistemas. O facto de esta vulnerabilidade ser portátil, pequena e furtiva torna-a bastante perigosa. Além disso, o facto de não exigir quaisquer condições de corrida ou deslocamento do kernel permite que os atacantes a explorem de forma fiável.

‘segueança no Linux que está a preocupar os anliastas e o sespecialistas’ o leitor até fica vesgo… Não há corrector ortográficos nessa redação? Venham o diabo e coloque a AI a escrever…

Que deliciosa ironia a sua! Veio apontar erros ortográficos alheios e, na mesma frase em que convoca o diabo, escreveu “Venham o diabo” – o diabo é um só, mas já chegou em bando à sua gramática.

Varra a sua calçada antes de comentar a do vizinho. Ou então, já agora, peça à AI que lhe escreva também os comentários – porque claramente a versão manual não está a correr muito bem.

‘segueança no Linux que está a preocupar os anliastas e o sespecialistas’ o leitor até fica vesgo… Não há corrector ortográficos nessa redação? Venham o diabo e coloque a AI a escrever…

Hehehe isto desde 2016 que ja deu o que tinha a dar amigo, use outros