Afinal não devemos mudar periodicamente as nossas passwords?

O National Institute of Standards and Technology (NIST) emitiu uma nova perspetiva sobre políticas de gestão de passwords, reconhecendo que muitas das práticas tradicionais utilizadas para garantir a segurança das credenciais de início de sessão já não são eficazes.

As práticas sugeridas a eliminar incluem a não exigência de alterações periódicas das passwords, a redução das restrições aos caracteres especiais e a interrupção da utilização de perguntas de segurança para a recuperação de contas.

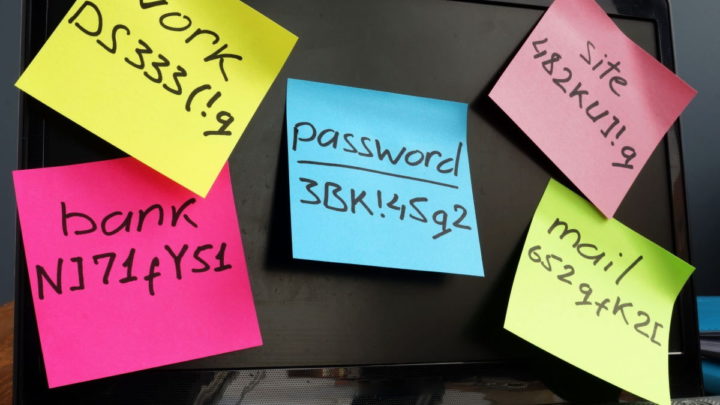

Esta mudança de abordagem resulta da constatação de que as credenciais complexas nem sempre garantem a segurança. De facto, a complexidade faz com que os utilizadores optem por passwords previsíveis e fáceis de adivinhar, quer escrevendo-as em locais inacessíveis, quer reutilizando-as em diferentes contas.

O NIST ajustou a sua estratégia em conformidade, dando agora prioridade ao comprimento das credenciais. As passwords mais longas são mais difíceis de decifrar através de ataques de força bruta e, muitas vezes, mais fáceis de memorizar sem se tornarem previsíveis.

Passwords: Simplicidade que facilita a adesão dos utilizadores

A recomendação é que os fornecedores de serviços de credenciais (CSPs) devem, atualmente, exigir passwords com um mínimo de oito caracteres, embora mencione que o ideal é ter uma com mínimo 15 caracteres.

Estas alterações marcam o início de uma nova mentalidade na gestão de credenciais, em que a simplicidade e a facilidade de utilização têm prioridade sobre a complexidade desnecessária. Em vez de sobrecarregar o utilizador com regras complicadas, o objetivo é reduzir os erros comuns e promover uma segurança mais acessível. Esta nova abordagem destaca a forma como uma boa estratégia de segurança pode complementar uma experiência de utilizador mais simples e eficiente.

Seguindo esta nova abordagem, é essencial encontrar soluções que reforcem a segurança e minimizem a fricção do utilizador. As passwords, embora continuem a ser um componente fundamental, já não podem servir como única defesa num ambiente em que as ameaças são cada vez mais sofisticadas. Esta mudança de abordagem leva-nos a considerar tecnologias que fornecem uma camada adicional de proteção sem complicar a experiência do utilizador.

Uma dessas tecnologias é a monitorização de credenciais comprometidas. Esta solução avisa os utilizadores se as passwords ou os dados sensíveis forem expostos na dark web e alerta os administradores ou os utilizadores afetados, permitindo-lhes tomar medidas rápidas, como a alteração imediata das credenciais comprometidas.

Por sua vez, a autenticação multifatorial (MFA) acrescenta uma camada adicional de proteção para além das credenciais, combinando métodos de verificação como passwords de uso único, dados biométricos ou notificações push para impedir o acesso não autorizado, mesmo que uma password seja comprometida. As soluções avançadas em MFA permitem a integração com dispositivos móveis, facilitando a verificação segura com um clique e reduzindo as barreiras de acesso sem comprometer a segurança.

Ao combinar as passwords, a monitorização de credenciais e a MFA, a proteção das identidades digitais é significativamente melhorada, tudo isto sem aumentar a complexidade da experiência do utilizador.

O panorama da cibersegurança continua a evoluir para uma abordagem mais prática, em que a proteção das identidades digitais não envolve uma complexidade desnecessária. As novas diretrizes do NIST são um exemplo claro desta mudança. As tecnologias que combinam simplicidade e robustez demonstram que é possível manter elevados padrões de segurança sem afetar a experiência do utilizador. À medida que as ameaças continuam a aumentar, estas soluções serão a chave para garantir que a segurança não se torna um obstáculo e que tanto as empresas como os indivíduos estão mais bem protegidos.

Este artigo foi escrito pela WatchGuard para o Pplware

Este artigo tem mais de um ano

Concordo plenamente.

Verdade, a obrigatoriedade de mudar passes a cada 30 dias faz com que seja difícil a lembrança e ao mesmo tempo faz com que as pessoas adicionem no final um 2 e no mês seguinte passa a 3.

curioso é que ninguém fala que o código do cartão bancário é só de 4 dígitos e Nunca ninguém muda…

E acabarem com os teclados virtuais ou sites/apps que não permitem gestores de passwords.

Gestores de passwords, 46% das formas de roubar dados. As pessoas criam passwords de 87000 caracteres, algumas vezes pagam 500 euros, por um gestor de passwords, que permite mudar a pass, a cada 3 utilizações. Depois, descobrem que há 600 milhões de pessoas a usar os serviços deles, porque lhes roubaram os dados, do gestor de passwords.

Vale mais uma password de 7 letras que se saiba, do que uma de 80000000 caracteres, que ficava gravada em 500 milhões de servidores, espalhados pelo mundo.

A melhor password está entre o monitor e a cadeira.

A autenticação MFA também já deixou de ser 1% segura… ainda há dias, em Espanha, mais de 7600 pessoas foram roubadas, em 4000 a 87000 euros, na sua conta bancária, porque usavam um gestor de passwords. Apesar de terem MFA, os atacantes (supostamente norte coreanos), conseguiram aceder aos telemóveis e validaram as transferências, de madrugada. E os 2 bancos atacados, não podem fazer nada, pois quem foi atacado foram os telemóveis dos utilizadores.

Enviar os nossos dados biométricos, ter autenticação por mensagem ou SMS, parece 100% seguro… nem 1% é. Cada vez é mais simples ultrapassar esses factores.

O mais difícil é ter uma password simples e que seja introduzida manualmente, em cada operação. Ao fazê-lo limita o possível roubo da password, pois se o atacante falhar 3 vezes, o acesso é bloqueado. Sem acesso a uma câmara externa, não consegue ver o que foi inscrito no touch ou no teclado. Caça 1 das letras-números e tem 999 hipóteses, só pode usar 3. Essa sim é a melhor defesa.

Não ha sistemas PERFEITOS, uma Time OTP, tb tem falhas nem que seja quando se perde o dispositivo etc…

Façam como um amigo meu, que usam 25 carateres em todas as passwords, na board do pc, no disco encriptado, na conta do SO, e ainda usa um software de encriptação de ficheiros. Eu se não visse não acreditava.