iPhone roubado? Fique atento aos esquemas (caso real)

Obter dados pessoais de utilizadores é hoje uma ação que pode render bom dinheiro! No caso de um smarpthone, além do acesso ao equipamento, os burlões podem ainda chantagear a vítima das mais diversas formas. Esquemas para roubar dados a utilizadores existem muitos mas hoje revelamos e alertamos para um que está bem conseguido pois aparentemente tudo "bate certo"... mas não.

Se perdeu o seu iPhone e "a Apple" referiu que o encontrou... desconfie antes de fazer alguma coisa! Pode estar a ser alvo de um ataque de Phishing.

O que é o Phishing?

Phishing é uma técnica de fraude online, que grande parte das vezes chega pelo correio eletrónico (o engodo) ou então por SMS. Esta técnica é utilizada por criminosos no mundo da informática para roubar as palavras-passe dos bancos, das contas de serviços, basicamente de tudo o que possa trazer benefícios aos criminosos e problemas aos lesados.

A expressão phishing (pronuncia-se “fichin”) surgiu a partir da palavra inglesa “fishing”, que significa “pescar”, ou seja, os criminosos utilizam esta técnica para “pescar” os dados das vítimas, que “mordem o anzol” lançado pelo phisher (“pescador”), nome que é dado a quem executa o phishing. Basicamente, é uma técnica de engenharia social que leva as pessoas, incautas, a serem enganadas e a “morderem o tal anzol.

Leia este artigo para ficar com uma noção mais completa desta técnica criminosa.

Caso real de Phishing...

O esquema de Phishing que revelamos hoje foi-nos contado por um leitor do Pplware. No verão passado o nosso leitor perdeu o seu iPhone em Espanha e, recentemente, começou a receber mensagens informando que o equipamento tinha sido encontrado. A mensagem é a seguinte:

Hola ! Tu iPhone 7 perdido ha sido encontrado. Puedes localizarlo ahora en verify.myicIoud.com/buscar/XJM0YB

Para os mais desatentos o endereço parece ser fidedigno. No entanto, se repararem bem, irão verificar logo onde diz "icIoud", que a palavra está escrita com um "I" e não com um "l". Além disso o domínio myicIoud.com nem sequer está registado pela Apple.

Se os utilizador carregarem no link vai abrir a página do serviço de Cloud da Apple, mas ATENÇÃO, é apenas uma cópia (mas parece de facto a página verdadeira).

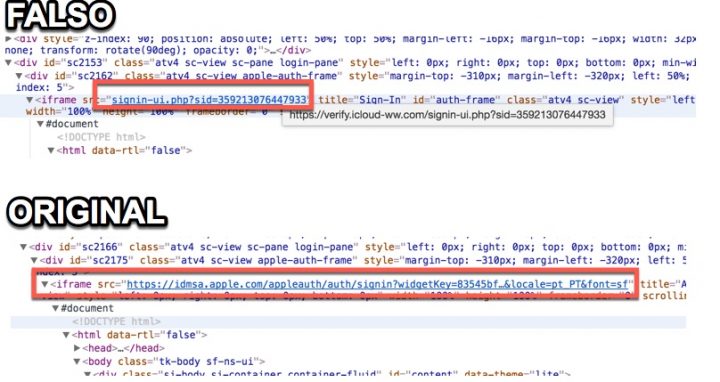

Analisando o código da página falsa e da página original (da Apple), percebemos que a iframe que apresenta o formulário de autenticação tem origens diferentes como se pode ver na figura seguinte:

Mas os burlões não se ficam por aqui...

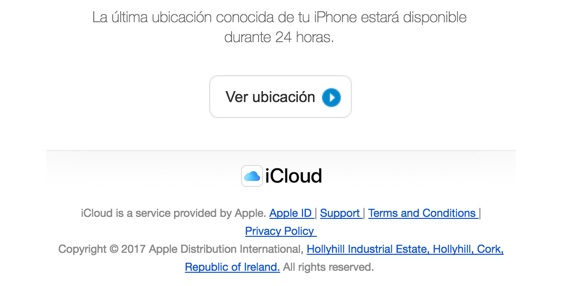

Além das mensagens, os burlões enviam também um e-mail que vem do endereço support@lcloud.com-alert.ga (mais uma vez, uma troca de letras pois o i está trocado por um l em icloud). Além disso é indicado o modelo e a capacidade de armazenamento que, curiosamente, corresponde exatamente ao equipamento que foi perdido.

Mais em baixo, no e-mail, existe um botão que aparentemente permite saber a localização (Ubicación) do equipamento.

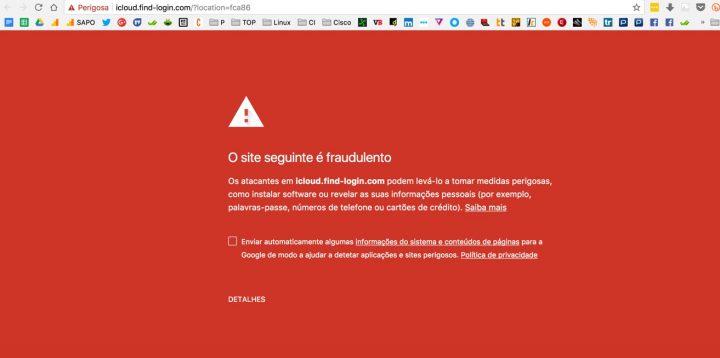

Carregando nesse botão somos novamente redirecionados para uma página idêntica à do serviço iCloud só que agora, no caso do Chrome, a página já é identificada como fraudulenta!

Como nos podemos proteger destes esquemas?

Antes de mais devemos ter atenção nos endereços que nos são apresentados. No caso do serviço iCloud da Apple o endereço é sempre https://www.icloud.com/ e não outros endereços parecidos. Depois tenha sempre uma palavra-passe forte e nunca deixe de utilizar a autenticação de dois factores. Curiosamente os burlões conseguiram saber o número de telefone associado ao iCloud (que não era o do utilizador).

Leia também...

Este artigo tem mais de um ano

Mas há gente que cais nestes esquemas ? Se sim então o mundo está pior do que pensava. Repleto de otários. Aqui o je nunca caiu nessas esparrelas. Topo logo as vigarices.

És o maior 😉

https://youtu.be/f3hNSEwB-Cg?t=29s

Mas achavas que as religiões vivem de quê? Cientistas?

“Topo logo as vigarices” AHAHAHAHAHAHAHAHAHAHAHAHAH este comentário é mesmo aquele típico developer que sabe fazer o “hello world” e já acha que pode ir trabalhar para a NASA. Qualquer pessoa que anda neste mundo sabe que nada sabe. Todos os dias aparecem “coisas” novas, sejam elas coisas boas, sejam elas coisas más. E não, também nunca caí nessas coisas mas não venho para aqui chamar otário a quem cai.

Os ataques são feitos para atingir o maior numero de utilizadores possível. Se em 100% atingir 99% e tu fores o gajo especial a quem nada toca que representa 1%, então parabéns és o maior.

Eu regra-geral sou uma pessoa atenta até porque manifestamente não possuo os conhecimentos que tu demostras ter, e ainda assim, nunca digo que desta água não beberei…..

Normalmente aproveitam os dados de contacto de emergência / medical ID no lockscreen e enviam sms / email aos contactos que estiverem disponíveis. SIM cards sem pin e alguns contactos etc

O link ja está a levar para uma correta pagina do iCloud

Sim, também fazia parte do esquema

não, o email levava para um cópia, mas o link que colocaram leva à pagina oficial

tem um redirect.

sim, atraves do facebook. O link abre uma página do facebook que por sua vez tem um link que leva ao site oficial. interessante seria ver o

site da imagem que colocaram na imagem do artigo

Sinceramente, para cair num qualquer esquema de phishing só se estivesse completamente distraído…

Não é bem assim…

Quem diz este tipo de conversas é quem não tem grandes conhecimentos no mundo da informática…

Se expandisses os teus horizontes, irias ver que na verdade existe muitas formas de phishing e muitas muito bem pensadas.

Sabes lá se tu não és vítima de phishing! Sabes lá se não tem ninguém a usar os teus dados pessoais por aí, ou até mesmo a vender o teu cartão de crédito na darknet.

Só porque simplesmente te registaste em um site legítimo, porém com um ataque de man-in-the-middle.

Ou houve uma brecha na segurança do teu router, ou um programa que instalaste com backdoor.

Achas o quê? Phishing é só enviar emails ou mensagens no face com links?

Além disso, é tão fácil de te identificar hoje em dia, com informações tão básicas como o teu nome e morada. É possível descobrir informações sobre a tua vida completa e, da tua família inclusive, e, consequentemente, roubar a tua identidade.

Não fales quando não sabes o dia de amanhã.

Isso não é phishing, é hacking. Roubo de identidade também não é phishing.

Phishing é mesmo só para palermas, idosos ou infoexcluídos caírem.

Relativamente ao esquema, efectivamente tiveram algum trabalho a fazer parecer legitimo, mesmo assim falha como todos os outros, topa-se a léguas.

“Phishing é mesmo só para palermas, idosos ou infoexcluídos caírem”. Em qual destes o José se inclui?

O seu comentário mais uma vez demostra que desconhece o assunto aqui abordado…..

Digo-te mais…

Cá em Portugal AINDA não se nota tanto este tipo de esquema, mas a tecnologia é o futuro e com isto certamente surgirão cada vez mais grandes responsabilidades por parte dos utilizadores.

No entanto, posso te afirmar com 100% de certeza de que nos EUA, por exemplo, é tão fácil roubar a identidade de uma pessoa que chega a ser assustador. E podes usar esta identidade para práticamente tudo, e caso saibas realmente o que estás a fazer, muito dificilmente a vítima vai conseguir provar seja o que for em tribunal contra o phisher, porque as provas vão estar todas contra ela.

Isto é um problema cada vez mais recorrente e a maioria das pessoas nem sequer faz a mínima noção do perigo em que se encontrão ao clicar no botão para iniciar o computador.

É so com iphones?

Este esquema apareceu com um iPhone. Para Android também devem existir alguns esquemas…

A malta do android não espera regalias nem sistemas xpto para proteger o seu equipamento. Quando alguém vem com esquemas destes o dono de um android fica logo de pé atrás: era bom de mais! Pahahahahah

É incrivel como existem tantas formas de se bular nos dias de hoje, deveria existir um “got talent” para este tipo de coisas, quem sabe a criatividade para fazer estes esquemas daria numa invenção util para o mundo real. A exemplo, como mandar um link à Coreia do Norte a dizer “mandar míssil” e o link na realidade é desarmar armamento 😀