Versões antigas do Safari guardam passwords de sessão em claro

As novas funcionalidades dos browsers pretendem facilitar-nos a vida e permitir que possamos fazer uma utilização mais produtiva e mais eficiente da Internet e de todos os recursos que oferece aos utilizadores.

Uma dessas facilidades é a capacidade dos browsers restaurarem as sessões anteriores, mesmo das que são de acesso a sites autenticados. De acordo com o que agora foi descoberto, algumas versões do Safari não cifram esses dados de acesso de sessões anteriores.

A descoberta foi feita por investigadores da Kaspersky, que detectaram que os dados que algumas versões do Safari guardam para restaurar as sessões estão armazenados em claro e que qualquer utilizador pode aceder a eles.

Esta funcionalidade de restauro de sessão permite que os utilizadores reabram os separadores que tinham abertos e em utilização da última vez que foi usado.

Ao restaurar estes separadores o Safari consegue reautenticar os utilizadores em todos os serviços que requerem username e password, sem que isso seja pedido aos utilizadores.

Por norma os browsers guardam essa informação em ficheiros PList, que estão cifrados e que por isso não podem ser lidos e compreendidos.

O que a Kaspersky descobriu foi que duas versões específicas do Safari estão a guardar esses dados em claro e acessíveis a qualquer pessoa.

Esses ficheiros estão em sistema, numa pasta escondida, mas de fácil acesso e sem controlo, o que permite que, depois de comprometida uma máquina, qualquer um pode aceder aos dados de login guardados nesses ficheiros ou, por exemplo, que uma qualquer aplicação possa aceder aos dados e enviá-los para o seu criador.

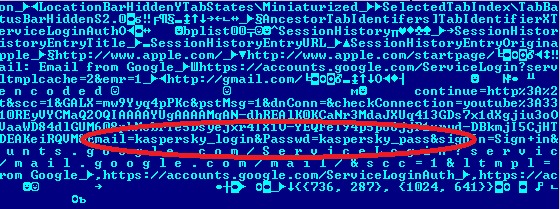

Um exemplo do dados que foram encontrados pelos investigadores da Kaspersky pode ser visto na imagem abaixo. Aí encontram, para além dos links dos separadores abertos, dados de autenticação de todos os separadores que estivessem abertos.

Da informação disponibilizada, não é a mais recente versão do Safari a ter este problema. As versões afectadas são as 6.0.5, que estão instaladas no OSX10.8.5 e 10.7.5.

Este problema foi do conhecimento da Apple pois a versão seguinte, a 6.1 trouxe a correcção desse problema, passando os dados a estarem cifrados.

A versão 6.1 foi disponibilizada aquando do lançamento do OS X 10.9 (Mavericks) e está imune. Todos os utilizadores que tenham esta actualização feita não estão expostos a problemas.

O facto de os dados dos utilizadores estarem acessíveis de forma clara e sem qualquer controlo de acesso representa um problema grave de segurança e qualquer aplicação pode aceder a eles.

Recomenda-se a todos os que usem versões mais antigas do Safari que as actualizem e até que actualizem o OS X para a mais recente versão.

Este artigo tem mais de um ano

Grande tentativa idiota.

Quem quiser cifrar o disco no Mac, pode fazê-lo no FileVault, não precisa de estar a fazê-lo de ficheiro em ficheiro, isso era estúpido, pois em vez de memorizarmos as passwords (podemos desligar essa feature), estávamos a memorizar as passwords para as passwords!

Querem os tais 9€ para o anti-virus deles que segundo dizem na App Store, não funciona?

:S

A encriptação ocorre com a nova versão do Safari, ninguém precisa de ir encriptar ficheiros, coisa que, não sendo feita pela própria aplicação ou sistema, muito provavelmente iria “quebrar” a aplicação.

O FileVault tb não serviria para a maior parte das situações pois a partir do momento que o utilizador faça Log-in no computador, uma aplicação pode ler qualquer ficheiro do disco (excepto aplicações com Sandboxing).

Em vez do FileVault seria muito mais eficaz as pessoas simplesmente desactivarem a opção de usar a sessão anterior – dessa forma deixaria de haver possibilidade de alguma password aparecer desprotegida!

A partir do momento que o utilizador faça log-in… claro!

Tens de entrar a tua password.

Se pegares no disco, e puseres noutro computador, não tens acesso aos dados.

o que descreves nem 5% das situações de quebra de segurança representa, muito menos a situação em que esta fragilidade no safari poderia ser aproveitada por alguém mal intencionado!

Felizmente foi corrigida e felizmente para muita gente tb não teria qualquer efeito!

Se é assim tão idiota porquê que os dados na nova versão são encriptados? Depois o filevault não serviria de muito. Se o computador estiver infectado com malware, desde que o utilizador tenha a sessão iniciada, o malware consegue ter acesso à informação contida nos ficheiros de sessão.

Se isto acontecesse com outro browser/SO vinhas logo dizer que a segurança destes era lamentável. Como foi descoberto na Apple, a descoberta já passa a ser idiota.

Precisamente por causa do malware.

“Se isto acontecesse com outro browser/SO vinhas logo dizer que a segurança destes era lamentável. Como foi descoberto na Apple, a descoberta já passa a ser idiota.”

Onde é que isso aconteceu?

estás a contradizer-te!

O malware não consegue “assim” ter acesso á informação, desde que o utilizador faça log-in!

O malware só consegue ter acesso quando conseguir escalonamento de privilégios até ao nível do utilizador para execução ou para acesso a ficheiro.

Como estava antes, era possível o malware ficar-te com os dados, se tivesse acesso aos ficheiros.

Como está agora, também precisa de ter acesso a execução de código arbitrário.

O FileVault protege-te de malware que consegue ter acesso a ficheiros, mas não a execução de código arbitrário.

:S

“escalonamento de privilégios”?? mas percebes do que falas? o ficheiro não tinha qualquer protecção, nem por privilégios de acesso, como tal uma aplicação normalissima da silva poderia ler o ficheiro.

O FileVault não altera nada em relação a malware… a partir do momento que o utilizador faça login, o sistema faz a desencriptação de qualquer acesso ao disco, qualquer acesso. O FileVault não te protege de malware.

Isso pergunto-te eu.

Todos os ficheiros no HFS+ têm de ter o dono! grupo! permissões! como esse ficheiro tem.

Não há ficheiros “normais”.

O filevault alera em termos de malpare sim, se um ficheiro tiver na tua conta, o malpare não consegue ter acesso ao ficheiro, a menos que consiga executar com a tua conta. Pode até ter acesso root, não consegue, pode aceder ao disco por blocos, não consegue.

estás a gozar, certo? se não, vai ler um pouco sobre a coisa…

As permissões deste ficheiro permitem que qualquer um leia o seu conteúdo, não há nenhuma protecção, uma aplicação (normalissima da silva) lê o ficheiro sem qualquer problema, sem ter que pedir autorização. Se não acreditas pesquisa pelo ficheiro e verifica as suas permissões, e abre com um leitor de texto.

FileVault alerta? deves andar a confundir com o Gatekeeper, que nada tem a ver com o FileVault. O FileVault não faz qualquer análise ao que corre. A partir do momento que for feito o login limita-se a fazer a desencriptação de ficheiros acedidos!

enfim… falas sobre o que sabes mal!

Eu não estou a dizer que esta falha de segurança particular aconteceu noutro SO ou Browser. Estou a dizer que quando uma falha de segurança é descoberta em algum produto não Apple aproveitas logo a situação para defenderes o teu ponto de vista que a Apple é melhor que qualquer alternativa. Quando o inverso acontece desvalorizas as descobertas.

Vai lá buscar o exemplo, então.

Era bom que em vez de repetires o que disseste, desses um exemplo…

Um exemplo de quê? De quando aparece uma notícia de malware ou falha num SO não Apple tu vens logo mencionar o quanto a Apple é melhor? Ou de quando uma falha é descoberta na Apple tu desvalorizas a descoberta?

Do ultimo basta olhar para o primeiro comentário. No caso do primeiro, não me vou tar a dar ao trabalho de pesquisar o pplware a procura de um comentário teu, pois eu presumo que tu saibas o que escreves.

@Nuno não é preciso pesquisar muito. o Google chorme até um mês se tanto gravava as sanhas num ficheiro completamente desprotegido. Além de que kk um tinha acesso as senhas na opção de ver as sanhas guardadas sem precisar de sanha nenhuma. Bem mais grave. No Safari tens de por a sanha do utilizador para ver as sanhas. Esta situação é uma falha mas além de já estar resolvida, para quem não quer ou não pode (que devem ser poucos) actualizar basta desativar a opção de restaurar a sessão anterior.

Mas por acaso viste-me a defender o Chrome ou a Google? Bem me parecia… E lá porque o Chrome ter essa uma falha de segurança nas senhas guardadas, significa que não há problema o Safari também ter falhas de segurança do mesmo tipo? Interessante.

Sim, quem têm o Mac OS X 10.8 consegue resolver o problema ao actualizar para o 10.9. Mas existem Macs que ficaram impossibilitados de actualizar para o 10.8 e consequentemente para o 10.9. Quê que se faz com as pessoas que possuem estes computadores e não quiserem desactivar a opção de restaurar a sessão anterior? Dizemos para estas instalarem o Windows ou uma distribuição Linux?

Tens razão não defendeste. Há problemas. O interessante é muitos ficarem assanhados qd há problemas com algo da Apple e mansinhos qd é nos outros..

Quem tem o 10.8 basta actualizar o Safari.

Basta ver a lista dos Mac que podem receber o 10.9 para saber que todos os Mac com 5 ou menos tem acesso gratuito ao maverics e há Mac de 2007 que o tem, aos outros e eu sou um deles se tem “medo” que mudem de browser ao comprem um Mac mais recente pq. instalar o Windows é andar de cavalo para burro!, 🙂 🙂 quanto ao Linux não aconselho uma coisa que não “conheço” lol

desculpa mas tens aí muita informação errada!

Em primeiro lugar o Safari com correcção está disponível para todos Sistemas com pelo menos a versão 10.7 (inclusive).

O Safari dos Sistemas anteriores ao 10.7 não tem este problema pois ele nem tenta fazer o login de páginas visitadas (não guarda esses dados). Por isso ninguém terá problemas com isto.

Quanto à actualização para o Mavericks (10.9), não precisas de ter 10.8, podes fazer directamente a partir do 10.6, e são suportados mais alguns computadores antigos do que na versão 10.8

Nunes, eu não disse que um mac precisava de ter o 10.8 para ser actualizado para o 10.9. Acho que fui muito claro. Mencionei sim que os Macs que não foram habilitados a serem actualizados para o 10.8 que continuam com uma versão antiga do SO sem hipotese de actualização.

Felizmente a Apple lançou a actualização do Safari 6.1 para o 10.7 e o 10.8

@ Nuno Vieira

Por acaso dás a entender que necessitarias do 10.8

“Mas existem Macs que ficaram impossibilitados de actualizar para o 10.8 e consequentemente para o 10.9”

Há alguns Macs que não puderam ter o 10.8 mas têm suporte para o 10.9

Tudo junto significa que qualquer pessoa consegue ter o Safari no seu sistema sem este problema, não precisam de instalar outros

Desculpa-me lá mas essa que houve Macs que não puderam actualizar para o 10.8 mas para o 10.9 já conseguiram é uma verdadeira mentira. Os requisitos do 10.8 são idênticos ao 10.9. Isto significa que quem não conseguiu actualizar para o 10.8 também não conseguiu actualizar para o 10.9.

:S

A encriptação ocorre com a nova versão do Safari, ninguém precisa de ir encriptar ficheiros, coisa que, não sendo feita pela própria aplicação ou sistema, muito provavelmente iria “quebrar” a aplicação.

O FileVault tb não serviria para a maior parte das situações pois a partir do momento que o utilizador faça Log-in no computador, uma aplicação pode ler qualquer ficheiro do disco (excepto aplicações com Sandboxing).

mas ha alguem que se dedice a quebrar a seguramca do safari?

ninguem usa isso.

:S ninguém usa? As estatísticas mostram o contrário

http://gigaom.com/2013/12/16/in-safari-cookie-case-uk-media-fans-anti-google-uproar/

para nao falar do chrome….

I hate pub.