NSA consegue intersectar comunicações de iPhones

No último dia do ano há ainda tempo para mais um escândalo associado à NSA. Ainda ontem a notícia se referia à colocação de software seu em diverso material informático, nomeadamente nas firewalls da Juniper Networks e os activos de rede da Cisco e da Huawei.

Agora sabe-se que a Agência de Segurança Nacional dos Estados Unidos tem a capacidade de intersectar quase todas as comunicações enviadas a partir de iPhones, segundo documentos divulgados mais uma vez pelo jornal alemão Spiegel.

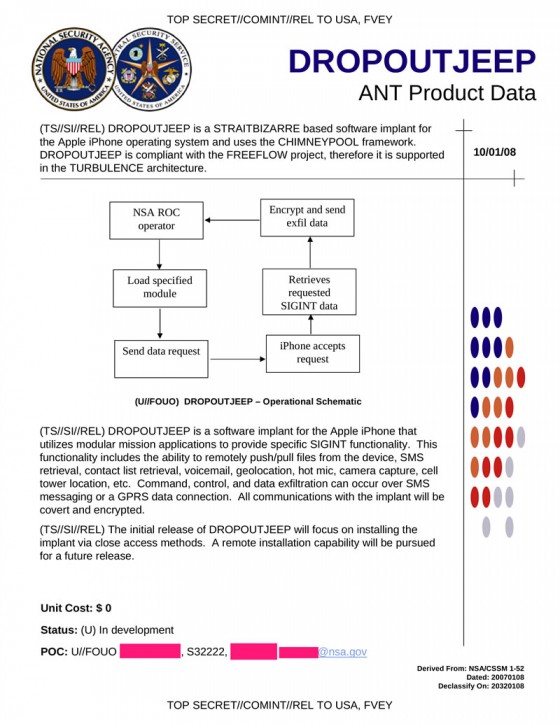

DROPOUTJEEP é o nome do programa da NSA, vindo a ser desenvolvido desde 2008, que permite à agência intersectar SMSs, ter acesso a listas de contactos, localizar o telefone através de GPS e até activar o microfone e a câmara de um iPhone.

Segundo os documentos divulgados, a NSA diz ter uma taxa de sucesso de 100% relativamente à implementação de spyware nos dispositivos iOS.

A instalação do spyware será feita através de acesso directo (físico) aos dispositivos da Apple, contudo o acesso remoto também parece estar a ser testado. Segundo a informação revelada, os equipamentos afectados corresponderão a iPhones comprados online que podem ter sido desviados, passando fisicamente pela NSA antes de chegar aos seus proprietários.

Até ao momento não existe nenhuma forma de saber quantos dispositivos iOS foram afectados, mas esta notícia vem agitar mais uma vez o mercado dos smartphones e as questões da segurança e privacidade relacionadas com a Apple.

Este artigo tem mais de um ano

Apple apple..

LOOOL

O tipico comentario de frustrados sem nada para argumentar.

VAmos a ver todos sofrem do mesmo…

Enfim

Frustrado?

Parece-me mais que o complexo de inferioridade é teu.

Por acaso tenho um apple e um android.

Sim “Apple Apple”… que é que queres que a Apple faça? Se ponha á frente do governo americano?

É engraçado que toda a gente fala fala, mas ninguém vê o óbvio.

Isto, não é um documento da escola, há regras bastante estritas num documento de um organismo dos Estados Unidos, ainda por cima com a importância da NSA, não foi feito por alguém com a 4ª classe feita á noite…

Num documento destes, o formato da data no fim não confere com a do formato da data de cima? WTF?

Além disso, não confere com a notação de datas oficial pelo governo federal americano! Eles ou usam YYYY-MM-DD (com traços), ou usam por exemplo: Dec. 31, 2013.

Depois, vão dizer que começam um projeto com geolocalização 2 dias antes do iPhone ser apresentado, sendo que este não tinha GPS e só o teve em 2008, quando saiu o iPhone 3G? OK…

Mas ainda ninguém percebeu que tudo tem segurança quebrável, mas mais importante, ainda ninguém percebeu que é preciso o mundo estar todo a ser vigiado? é claro que é preciso, é preciso haver um controlo mundial, já pensaram nas dezenas, ou até centenas de atentados que possivelmente já foram descoberto devido a isto?

Precisa de estar vigiado?!! Tanto usam isto para prevenir atentados que deixaram um bomba explodir no meio da multidão, em Boston, outra em madrid… Usam a desculpa que é para prevenir atentados e tudo fazem, desde roubarem segredos estatais/industriais que poderiam avançar com economias mais fortes que a dos USA.

+1

Se calhar usaram nokias 3310…

As bombas são postas por eles para motivarem as pessoas a aceitar todo este roll de super segurança.

.

Morrem pessoas? Claro, em todas as guerras morrem pessoas e isto está integrado na 3ª guerra mundial.

LuiSousa, é claro que não é um sistema 100% eficaz, e já agora qual é o teu problema, que vejam os vídeo pornográficos homossexuais que tu andaste a ver, foi?

Não foi quebrada a segurança, primeiro, é dia tempos do iPhone original, que bem sequer tinha app’s externas, daí não haver necessidade de protecção tão elevada (também não tinha outras coisas, inclusive coisas com que o documento conta para a sua veracidade)

Segundo, o dispositivos TERIA de ser primeiro apanhado e teria de ser instalado software malicioso… ora isso não é quebrar protecção nenhuma… já que ele “nasceu” assim…

contudo o acesso remoto também parece estar a ser testado.

Ok, senhor da NSA, obrigado por partilhar aqui a informação da sua agência secreta…

É pá nelson, já agora que conhecimentos tens para dizer que a segurança do iphone não foi quebrada, achas que os engenheiros por detrás disto não o saber fazer ? LOL

Eu disse o quê?????????

A segurança do iPhone foi quebrada de certeza absoluta, toda a gente sabe isso, chama-se jailbrake.

Procedimentos como este são normais, não há nada a fazer, a não ser que faças tu o teu próprio produto do zero.

Ninguém está a dizer que não, eu acho é que esse documento é simplesmente uma grande palhaçada, como já aqui disse, e até eu poderia fazê-lo no Word, não há prova minimamente plausível para esse documento ser verdadeiro, agora que é possível, é.

Agora, isso não é “quebrar a segurança”, isso é simplesmente instalar hardware e/ou software malicioso.

Porem coisa estúpida mesmo é vir para aqui fazer “contudo o acesso remoto também parece estar a ser testado.”

Contudo, todos os telemóveis android mandam os números de cartões de crédito de todos os utilizadores para o meu e-mail, e todos os PC’s windows mandam para a minha dropbox as passwords todas, em aberto… onde fui buscar? do mesmo sítio do João Luiz…

contudo o acesso remoto também parece estar a ser testado.

Nelson, então se é para ter a mania da conspiração devíamos pensar que isto da NSA deve ser tudo mentira 🙂

Como se fosse só em iOS, quando se trata de comunicações normais eles só não espiam/controlam quem não querem.

Nao sei qual e a admiraçao, com um orçamento de bilioes, matematicos e informaticos ate dizer chega e contando com os supercomputadores que deven ter e tendo em conta facto de eles meterem a mao nos standards de encriptaçao,

Por exemplo o algoritmo de encriptacao DES tinha uma chave de 64 bits mas so 56 desses eram utilizados, os restantes serviram para “paridade”, maneira de dizer que na altura os computadores deles nao crackavam a chave em tempo util

Não fales do que não sabes, o DES tinha várias chaves de 56 bits a serem utilizadas, mas no todo, utilizava uma chave de 64 bits, não é nada de paridade, era uma maneira de obterem chaves independentes.

Segundo o que tenho lido, eles não conseguem interceptar tudo?

iPhones são apenas mais uns de muitos smatphones a que a NSA tem acesso. Daqui a umas semanas deve ser Android a sair como noticia, depois BB, depois WP, etc etc etc.

Se pensarem bem, NSA tem um analizador de vibrações das cordas vocais e ninguém está a salvo!

Eles andém aí 😛

O Android e BB já foram notícia!

“… deve ser Android a sair como notícia actualizada…” 😉

A cena é que hoje, qualquer blog que queira uma notícia picante, basta escrever qualquer coisa sobre a NSA, e ninguém pode dizer que não, inclusive a NSA.

Depois é propagada pela net, como se vê…

Quem quiser acreditar, que acredite, compre um android ou um wp, ou um blackberry que é mesmo bom, perguntem à merkel…

É, acho que é o nome para isto, a chamada caça as bruxas…

Quem quiser, que acredite…

Tens razão em algumas coisas.

De qualquer das formas as pessoas devem olhar para isto não como uma luta google/apple/bb ou wp mas sim como uma possivel invasão da privacidade.

A NSA não é a única agência de espionagem, a nível mundial existe muita gente a fazer o mesmo e estão todos caladinhos porque não tiveram ainda um Snowden com tomates para vir a publico. Há anos que os Chineses e Russos o fazem e ainda melhor que ninguém os Israelitas. Os Chineses são os melhores em roubar segredos industriais. Eu já desconfiava há muito tempo que o meu iPhone poderia ser um aparelho de espionagem até porque mesmo quando parece desligado com a bateria lá dentro e sem a poder tirar eu não sei se realmente está desligado e se pode ser ativado a qualquer momento. Como não tenho nada a temer e nada a esconder julgo que a NSA não me vai intercetar os meus SMS e telefonemas picantes para a minha mulher 🙂

Vais telefonar e mandar SMS com ele desligado?

oh man, esta cena de topicos com apple no titulo anda te a subir à cabeça.

Lê o que disse o joão e compra um android se o iOS faz te tanta comichão.

Nenhuma outra agência mundial tem tamanho orçamento e apoio Estatal conforme tem a NSA, as suas únicas rivais estão dentro do mesmo país e até nem compentem consigo.

Para teres noção, nos anos 90 por uma vez soube-se por alto de quanto era então o orçamento da agencia, superava os 10 mil milhões de dolares, actualmente é muito superior, por outro lado a DGSE (secreta francesa) tem um orçamento que ronda os 300 milhões de €, consegues ver a discrepância nos valores? E sim os valores vão influenciar a forma como a agencia trabalhar, quer na colecta de dados, quer na sua estrutura e despesa.

Não admira nada. Até o Facebook, Google, Youtube and so on partilham toda a informação “privada” com estas agências há largos anos. E não é só a NSA que faz tais coisas. Não é preciso ir muito longe, até o SIS faz este tipo de coisas…

O SIS partilha dados com a NSA, mas não tem um orçamento sequer que rivalize com a maioria dos países europeus. Em Portugal o SIS compete com o SIED, fazem ambos o mesmo ou seja espiar elementos das ex-colónias e pouco mais. Nem temos actualmente uma antena em moscovo sequer.

Nós sabemos tantas coisas que a NSA faz , será que a NSA é tão competentes como Sis ou o FSB ?

Oi? Fumando maconha??

Como diria Wharrysson Lacerda:

No mundo digital, a noção de privacidade é uma ficção!

Ainda existe muito pessoal a pensar que por mais definições que metam nos dispositivos ligados à net para evitarem partilhar informações privadas que isso não acontece LOL

Os documentos são relativos a 2008, por isso as capacidades actuais são uma incógnita! Aliás basta ver que o estado do projecto ainda estava em fase de desenvolvimento. Desde então, já muita coisa mudou no iOS e noutros lados!

“Segundo a informação revelada, os equipamentos afectados corresponderão a iPhones comprados online que podem ter sido desviados, passando fisicamente pela NSA antes de chegar aos seus proprietários.”

Os iPhones comprados online são entregues a uma empresa de distribuição postal. A empresa passa primeiro pelos escritórios da NSA antes de os entregar aos cliente ? 😉

Alguém anda a ver muitos filmes.

Eles fazem primeiro um desvio LOL

Se fores importante o suficiente qual é o espanto? Para mim e mais de 99,999% da população não se davam ao trabalho mas para alguns importantes não me admiro nada.

é por isso que quando for primeiro ministro è só ZTE’s e Sapos A7 xD

já li esta notícia em vários lados e a primeira vez que li tal coisa foi aqui. Alguém anda a juntar notícias e a fazer conjecturas a posteriori

Gostava de conhecer as tuas fontes.

“The documents suggest that the NSA needs physical access to a device to install the spyware—something the agency has achieved by rerouting shipments of devices purchased online—but a remote version of the exploit is also in the works.”

as minhas fontes?

Engadget, que coloca as fontes originais desta informação para que toda a gente possa saber exactamente o que foi dito!

Aquilo que apareceu foram documentos de 2008 a falar do desenvolvimento de ferramentas para espiar iPhones! Esses documentos não mencionam a questão de encomendas, nem sequer faria sentido mencionar isso! O método não pode esperar que o alvo ande a encomendar telemóveis, seria ridículo!

Qualquer que seja o método para ter contacto com o iPhone será descrito por outros documentos, e haverá diferentes métodos de acordo com a situação do alvo!

Tb não deixa de ser engraçado pedir por fontes e limitares-te a dar um excerto sabe-se lá donde! O que esse excerto diz até tem uma conotação bastante diferente do texto aqui, e deixa clara a formação duma conjectura baseado no conhecimento de outro método, e não porque tal aparece nestes documentos ou na fonte original!

Vê as fontes originais!

Claro, e aproveitam ainda metem 11/2 ao bolso para eles xD

Pois… e a NSA tem selos dos fabricantes para recolar e resselar as caixas parecendo aos clientes não terem sido violadas.

Eh Eh Eh

Realmente para a NSA esse deve ser o desafio maior, forjar selos do fabricante. Eles até tinham o plano, mas desistiram assim que viram que tinha de fabricar selos. :FACEPALM

Esta noticias estão a jogar a favor da NSA, são tantas pequenas noticias que já se tornou banal e ninguém quer saber.

Sendo que a NSA beneficia com isso.

Querem saber quando lhes interessa…

Já se sabe que é FAKE! Nem sei porque é que postam um notícia que qualquer um pode ver que primeiro, o telemóvel tem de ser fisicamente comprometido, segundo, analisando os documentos, vê-se logo que é falsa.

Já há dois anos que se tem noção que a Apple é uma colaboradora dos serviços tipo Homeland

http://www.computerworld.com/s/article/9230883/Hacker_group_claims_access_to_12M_Apple_device_IDs

http://www.zdnet.com/fbi-hack-yielded-12-million-iphone-and-ipad-ids-anonymous-claims-7000003668/

Claro que sim… e eu sou o pai natal!

O amigo Snowden está a fazer um excelente trabalho 😀

Desculpem este comentário Edite Estrela, mas a palavra intersectar não é muito comum, em especial neste tipo de temas. Não seria mais comum usar interceptar?

Citando a Porto Editora :

intersetar – conjugação

verbo transitivo

1. interromper o curso de; cortar

2. impedir a passagem de; deter

intersectar In Infopédia [Em linha]. Porto: Porto Editora, 2003-2013. [Consult. 2013-12-31].

Disponível na www: .

Ou seja corta a comunicação e a detem antes de chegar ao destino?

intercetar – conjugação

verbo transitivo

1. interromper o curso de

2. ficar com (o que vai dirigido a outrem)

3. fazer parar; impedir

(Do latim interceptu-, «intercetado» +-ar)

ACORDO ORTOGRÁFICO grafia anterior: interceptar

interceptar In Infopédia [Em linha]. Porto: Porto Editora, 2003-2013. [Consult. 2013-12-31].

Disponível na www: .

Ou melhor fica com a comunicação (e dados)?

intersectar

1. Fazer ou sofrer intersecção. = CRUZAR

2. Interromper o curso ou o movimento de algo.

interceptar

1. Deter ou interromper no seu curso.

2. Não deixar chegar ao seu destino.

3. Cortar.

4. Pôr obstáculos no meio de.

Ambos poderiam ser utilizados mas intersectar, embora menos comum, é o mais correcto.

No processo descrito, nenhuma comunicação é interrompida nem cortada, e tudo chega ao destino, mas há uma intersecção no caminho e replica os dados para outro destino, portanto é essa a origem da palavra que se pretende.

Que dicionario usaste?

No dicionário da Porto Editora o mais conceituado actualmente, como podes verificar é oposta ao dicionário que estar a citar sendo intersetar apenas e só interromper.

Como podes verificar aqui http://www.infopedia.pt/lingua-portuguesa/intersetar

Ao passo que interceptar tem também o sentido de reter.

http://www.infopedia.pt/lingua-portuguesa/interceptar

Mas desculpa-me lá foi só um momento Edite Estrela que já me passou.

Fui a priberam.pt.

interceptar é mais correcto!

http://linguagista.blogs.sapo.pt/172210.html

embora, nenhuma delas faça muito sentido neste contexto pois o processo limita-se a copiar o que chega ao aparelho e não nas comunicações, que implicaria estar algures entre o aparelho e um destino

Obrigado por mostrares a opinião do Helder Guégués (estranho, ele escreve o primeiro nome com um erro).

Reação da Apple:

‘Apple has never worked with the NSA to create a backdoor in any of our products, including iPhone. Additionally, we have been unaware of this alleged NSA program targeting our products. We care deeply about our customers’ privacy and security. Our team is continuously working to make our products even more secure, and we make it easy for customers to keep their software up to date with the latest advancements. Whenever we hear about attempts to undermine Apple’s industry-leading security, we thoroughly investigate and take appropriate steps to protect our customers. We will continue to use our resources to stay ahead of malicious hackers and defend our customers from security attacks, regardless of who’s behind them.’

http://9to5mac.com/2013/12/31/apple-goes-on-the-defensive-against-nsa-iphone-spying-allegations/?utm_medium=referral&utm_source=pulsenews

É tão bom não viver em ditadura. Viva a democracia

Por algum motivo o Presidente não foi autorizado a usar iPhone.

e por algum motivo o pessoal no Pentágono está autorizado a usar!

Já não está: http://www.nextgov.com/mobile/2013/12/defense-disconnects-iphone-android-security-service-forcing-return-blackberry-some/74753/

por acaso chegaste sequer a ler a notícia toda?

o que está a acontecer é temporário enquanto mudam o sistema de gestão interna de dispositivos, e não devido a questões de segurança dos dispositivos!